| 导读 | FBI今年早些时候发布的一份警报中显示,2013年10月以来,商业电子邮件入侵(BEC)和电子邮件账户侵害(EAC)共造成了120亿美元的损失。老话说,授人以鱼不如授人以渔。但如今,黑客甚至都不用网络钓鱼就能入侵商业电子邮件账户了。 |

传统上,社会工程和入侵技术是攻击者染指商业电子邮件账户和诱骗人们转账到骗子所控账户的常见方式。这些方法是这么执行的:

攻击者运用社会工程方法假扮成公司同事或商业合作伙伴,发送要求转账或获取信息的虚假请求。因为攻击者事先花费精力筛选出合适的受害者并注册几乎可以假乱真的域名,这些社工电子邮件非常具有说服力,乍看之下跟真的出自同事或供应商之手一样。

攻击者用信息窃取型恶意软件和键盘记录器劫持公司电子邮件账户,然后用这些被盗账户向同事、会计部门和供应商发送虚假请求。他们还可以修改邮箱规则,转发受害者的邮件到自己的邮箱,或者让已发送邮件列表中不显示攻击者发出的邮件。

这些技术在相当一段时间里给攻击者带来了莫大利益。但如今又出现了新的更加敏捷的入侵商业电子邮件账户的方法。犯罪论坛上提供的被盗凭证,第三方暴露的凭证,以及错误配置的备份及文件共享服务揭示的凭证,让通过BEC获利变得更加容易了。电子邮件收件箱不仅仅被用于要求转账,也被攻击者用于盗取账户中存储的金融相关信息,或者向其他雇员索要敏感信息。随着BEC门槛的降低,以及此类诈骗变现方式的增多,BEC所致损失可能会持续上升,甚至加速上升。

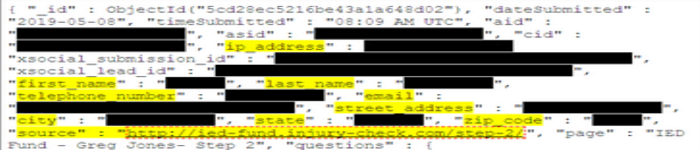

犯罪论坛上共享和售卖账户的现象很常见,财务部门和CEO/CFO的电子邮箱也不例外。获取邮箱权限的工作甚至还可以外包给网络黑客,他们会以收益提成或固定价格的方式从公司凭证上盈利。(起价甚至会低到150美元)。

人们常会在多个账户上重复使用口令。一项研究中,某第三方数据泄露存储库中就暴露出超过3.3万个财务部门电子邮件地址,其中83%都有相关联的口令。因为很多财务部门电子邮件账户的邮箱和口令组合已经被泄,网络罪犯可从中找到大量机会。

更新安全意识培训项目内容,纳入BEC场景。这应是新员工培训的一部分,但如今还需针对该场景进行特别培训。 将BEC纳入应急响应计划,就像你将勒索软件和破坏性恶意软件归入事件响应/业务连续性计划中一样。 与转账应用供应商合作建立大额转账手动控制机制和多人授权方式。 监视已暴露的凭证。不仅仅是财务部门电子邮件,所有用户账户都要监视。多因子身份验证可以增加攻击者执行账户接管操作的难度。 对高管数字踪迹执行持续评估。可以从使用谷歌Alerts跟踪与他们相关的新Web内容开始。 防止电子邮件存档被公开。对服务器消息块(SMB)、异地备份和文件传输协议(FTP)之类的服务,各自采用唯一的强口令,禁用来宾或匿名访问,并用防火墙屏蔽掉面向互联网的端口。如果服务必须放在互联网上或者不能设置口令,那就设置白名单,只将明确允许访问该资源的IP纳入该白名单。 关注将电子邮件备份在网络附加存储(NAS)设备上的承包商带来的风险。用户应设置口令并禁用来宾/匿名访问,选择默认安全的NAS设备。理想状态下,公司企业应提供家用NAS硬盘使用风险的培训,并拿出备份解决方案,以便承包商和雇员不用在自己家里备份设备。

收件箱,尤其是财务部门和CEO/CFO的邮件收件箱,充满财务相关信息,比如合同扫描件、采购订单、工资及税单。这些信息可被用于诈骗或在论坛和黑市上重复售卖。残酷的现实是,根本无需深入暗网,公网上就有很多免费的敏感数据。公司雇员和承包商有时候会贪图方便而以不安全的方式存档电子邮件。仅一项调查就发现,因为未经身份验证或配置错误的文件存储,包含“发票”、“支付”或“采购订单”的1250万封电子邮件存档和5万封电子邮件暴露在了公网上。

无论攻击者使用何种BEC欺诈方法,以下7种安全措施都有助于缓解这一风险。

因为公司企业为黑客获取邮件中有价值信息打开了方便之门,BEC正变得越来越有利可图。但只要人员、过程和技术到位,公司企业还是可以缓解这一风险。

原文来自:http://zhuanlan.51cto.com/art/201812/588650.htm

本文地址:https://www.linuxprobe.com/new-email-inbox-attacks.html编辑:KSJXAXOAS,审核员:逄增宝

Linux命令大全:https://www.linuxcool.com/

Linux系统大全:https://www.linuxdown.com/

红帽认证RHCE考试心得:https://www.rhce.net/