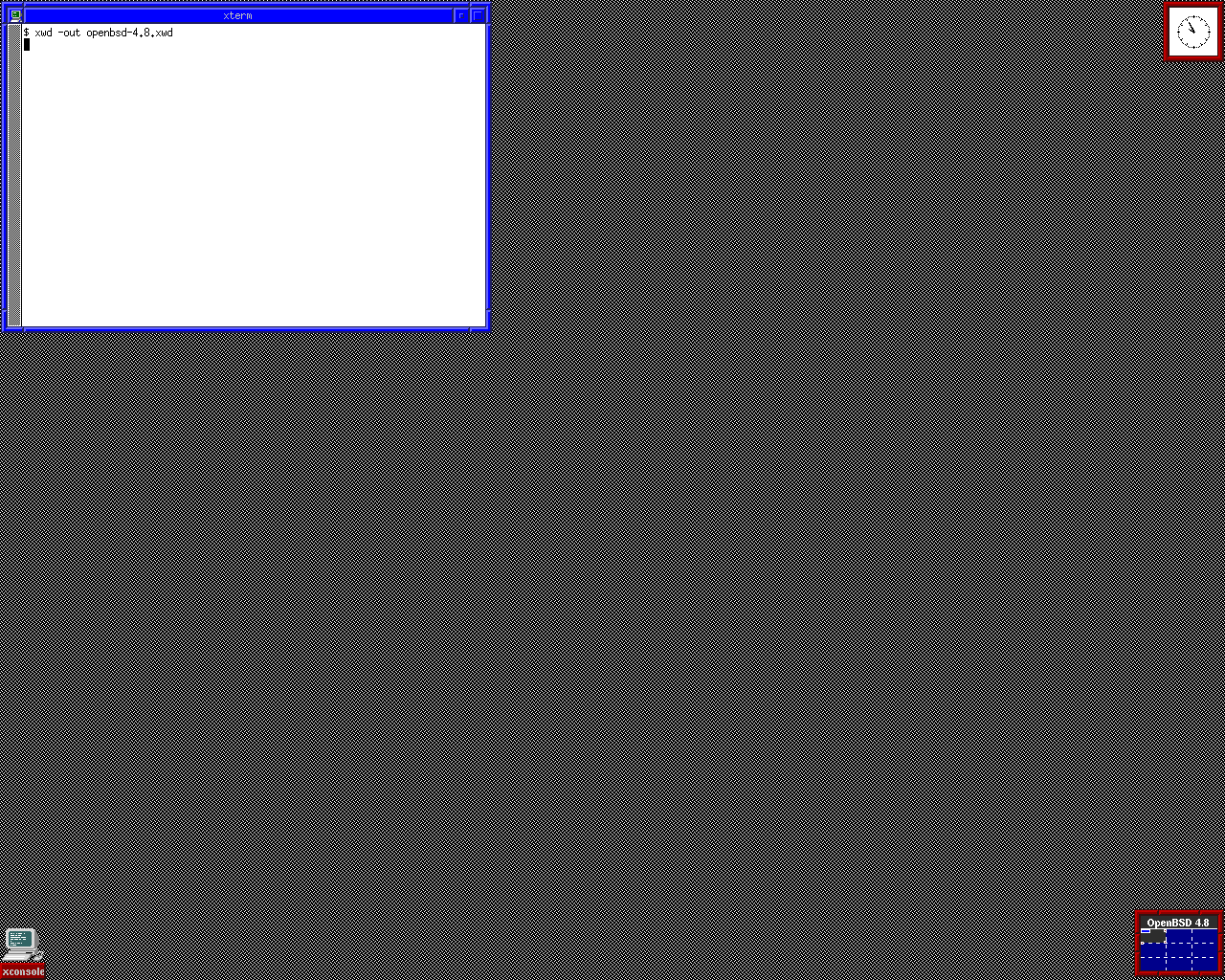

| 导读 | OpenBSD是一个以安全为中心的操作系统,其设计强调正确的代码和准确的文档。基于多平台的4.4BSD -UNIX类操作系统。该项目发布了OpenBSD 6.4,其中包含许多驱动程序改进,这一功能允许OpenSSH的配置文件使用服务名称而不是端口号,而Clang编译器现在将用安全的替代方案替换一些有风险的ROP指令。 |

OpenBSD完全由志愿者开发。项目的开发环境和开发者活动由OpenBSD Foundation收集的贡献资助。分享确保OpenBSD将保持一个充满活力和免费的操作系统。作为OpenBSD的影响的一个例子,流行的OpenSSH软件来自OpenBSD。

也许最有趣的功能是unveil()系统调用,它允许应用程序自己沙箱,阻止自己访问文件系统。这对于可能试图利用或崩溃应用程序的未知数据进行操作的程序特别有用:“新的unveil(2)系统调用,以限制调用进程对指定文件和目录的文件系统访问。“

其他安全性改进包括:

- 新的unveil(2)系统调用将调用进程的文件系统访问限制为指定的文件和目录。当与权限分离和承诺(2)正确结合时,它是最强大的。

- 为mmap(2)实现了MAP_STACK选项。在pagefaults和syscalls中,内核将检查堆栈指针是否指向MAP_STACK内存,这可以减少使用堆栈枢轴的攻击。

- amd64和arm64上的新RETGUARD安全机制:使用每个函数的随机cookie来保护对函数返回指令的访问,使它们更难在ROP小工具中使用。

- clang(1)包含一个传递,用于标识可能在ROP小工具中有用的常用指令,并将其替换为amd64和i386上的安全备选方案。

- 针对幽灵变种2的Retpoline缓解已在clang(1)和amd64和i386上的汇编文件中启用。

- 在amd64上添加了SpectreRSB缓解。

- 在amd64上添加了英特尔L1终端故障缓解。

- 可用时,在amd64上使用PCID来分隔用户和内核线程TLB条目。

- 在i386中添加了Meltdown缓解。

- amd64现在使用eager-FPU切换来防止FPU状态信息在保护边界内推测性地泄漏。

- 由于Simultaneous MultiThreading(SMT)以共享和不安全的方式使用核心资源,因此现在默认情况下禁用它。可以使用新的hw.smt sysctl(2)变量启用它。

- 现在,默认情况下禁用录音,可以使用新的kern.audio.record sysctl(2)变量启用录音。

- getpwnam(3)和getpwuid(3)不再返回指向静态存储的指针,而是返回未映射的托管分配。这允许检测对陈旧条目的访问。

- sshd(8)包括针对用户枚举攻击的改进防御。

OpenBSD可从官方网站下载站点免费获得。

下载: amd64/install64.iso (343MB, SHA256, signature), i386/install64.iso (324MB, SHA256, signature)。

原文来自:https://www.linuxidc.com/Linux/2018-10/154902.htm

本文地址:https://www.linuxprobe.com/openbsd-6-4.html编辑:public,审核员:逄增宝

Linux命令大全:https://www.linuxcool.com/

Linux系统大全:https://www.linuxdown.com/

红帽认证RHCE考试心得:https://www.rhce.net/