| 导读 | 一个由5名安全研究人员组成的团队利用3个月时间分析了多个苹果的在线服务,并在其中发现了55个安全漏洞,其中11个漏洞的严重性为critical,29个为高危,13个中、2个低安全等级的漏洞。 |

攻击者利用这些漏洞可以完全控制受害者的应用、启动可以自动接管受害者iCloud 账号的蠕虫、从内部苹果项目中提取源码、完全入侵苹果使用的工业控制仓库软件、接管可以访问管理工具和敏感资源的苹果雇员的会话。攻击者利用其中的漏洞可以劫持用户的iCloud 账户并窃取照片、日历信息、视频、文档等内容。

安全等级为critical 的漏洞有:

通过认证和授权绕过实现远程代码执行

通过错误配置的权限实现认证绕过,实现全局管理员访问

通过未经处理的文件名参数实现命令注入

通过泄露的秘密和暴露的管理员工具实现远程代码执行

通过内存泄露实现雇员和用户账户入侵

通过未经处理的输入参数实现SQL 注入

蠕虫存储型的XSS实现受害者iCloud 账户入侵

完全响应SSRF实现内部源码读取和受保护资源的访问

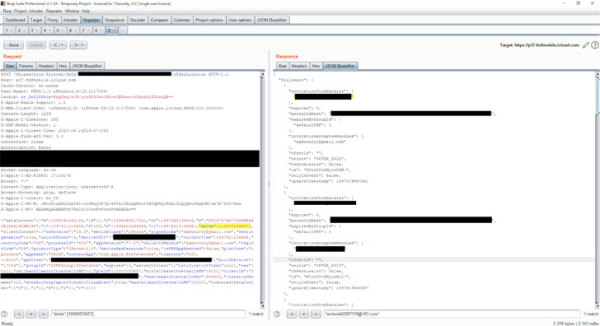

通过盲XSS 访问内部支持网关

服务端PhantomJS执行实现内部资源访问和AWS IAM key提取

研究人员还发现一个受影响的苹果域名ade.apple.com,攻击者用默认的密码("###INvALID#%!3")可以实现认证绕过,访问管理员console和执行任意代码。

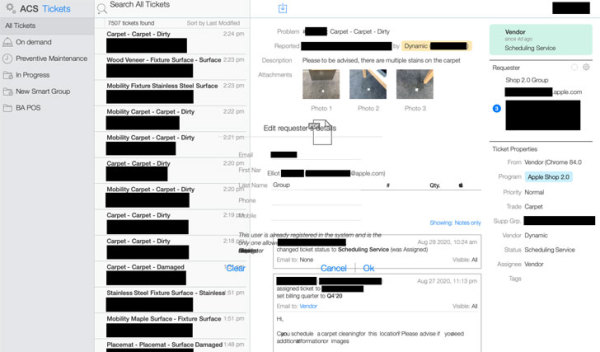

与仓库管理解决方案应用DELMIA Apriso 相关的密码重置过程中也存在一个安全漏洞,攻击者利用该漏洞可以创建和修改航运信息、仓储信息,验证雇员信息,甚至通过创建恶意用户来完全接管整个软件。

此外,Apple Books for Authors 服务中也被发现了一个安全漏洞,攻击者利用该漏洞可以获取在Apple Books 平台上发布的书。通过ePub 文件上传工具,研究人员可以修改HTTP 请求来在"authors.apple.com" 服务器上运行任意代码。

其他多个关键漏洞都是源于www.icloud.com 域名中的一个XSS 漏洞,攻击者只需向iCloud.com 或 Mac.com 发送一个恶意邮件,在浏览器中通过Apple Mail 打开恶意邮件后,攻击者就可以窃取所有的照片和联系人信息。

由于XSS 漏洞是蠕虫般的,也就是可以通过发送类似的邮件到受害者通讯录中保存的每个iCloud.com 或Mac.com 地址就可以进行传播。

研究人员将漏洞提交给了苹果公司,苹果公司很快就修复了相关的漏洞。此外,苹果还就其中28个漏洞通过漏洞奖励计划向该团队奖励了28.85万美元(约合200万人民币)。

原文来自:https://netsecurity.51cto.com/art/202010/628530.htm

本文地址:https://www.linuxprobe.com/security-vulnerabilities.html编辑:xiangping wu,审核员:清蒸github

Linux命令大全:https://www.linuxcool.com/

Linux系统大全:https://www.linuxdown.com/

红帽认证RHCE考试心得:https://www.rhce.net/