| 导读 | OpenWAF自从去年10月开源,半年来已经陆陆续续开源了各大模块,受到了多方的大量关注。最近更是刚刚开源了大家都很期待的CC模块! |

OpenWAF自从去年10月开源,半年来已经陆陆续续开源了各大模块,受到了多方的大量关注。最近更是刚刚开源了大家都很期待的CC模块!

什么是CC?OpenWAF的CC防护又能做些什么?下面我们就会为您详细介绍。

举个例子,城东新开了一家牛肉面馆,生意红火,顾客络绎不绝。某天,一个地方恶霸召集了手下一批小弟,一窝蜂涌入牛肉面馆,霸占了所有座位,只聊天不点菜,导致真正的顾客无法进店消费。由此,牛肉面馆的生意受到影响,损失惨重。

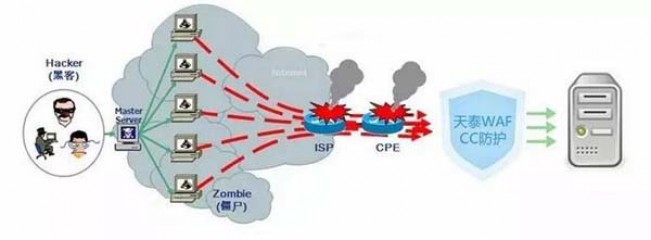

如果把这家牛肉面馆看作是一家互联网企业,那么这群地痞的恶行,就是典型的分布式拒绝服务,也就是我们所说的DDoS攻击。

CC攻击是DDOS(分布式拒绝服务)的一种,相比其它的DDOS攻击CC似乎更有技术含量一些。攻击者借助代理服务器生成指向受害主机的合法请求,实现DDOS,和伪装就叫:CC(ChallengeCollapsar)。

这种攻击你见不到真实源IP,见不到特别大的异常流量,却会造成服务器无法进行正常连接。诸如电商和游戏运营商都是CC攻击的常见受害者。

传统CC攻击的原理就是攻击者控制某些主机不停地发大量数据包给对方服务器造成服务器资源耗尽,一直到宕机崩溃。CC主要是用来攻击页面的,每个人都有这样的体验:当一个网页访问的人数特别多的时候,打开网页就慢了,CC就是模拟多个用户(多少线程就是多少用户)不停地进行访问那些需要大量数据操作(就是需要大量CPU时间)的页面,造成服务器资源的浪费,CPU长时间处于100%,永远都有处理不完的连接直至就网络拥塞,正常的访问被中止。

传统的CC防护,会时刻判断是否达到CC清洗阈值,找到攻击源进行拦截,往往效率很低而且误报率高。

OpenWAF的CC防护分为流量监控和流量清洗两个阶段。在流量监控阶段时,未达到服务器性能瓶颈前,不需记录各IP的详细信息。也就是堵车了才进行限速,不堵车你想开多快开多快。这样即节约资源,又有效的提升了引擎性能。当流量达到设置的触发阈值,才真正进入流量清洗阶段,时刻记录分析IP及路径流量,进行“限速”。

当流量达到清洗阈值,传统的CC防护仅支持阻断请求,"误杀"概率高,用户体验差。而OpenWAF提供了丰富的拦截动作,不仅支持阻断,还提供连接重置,人机识别(JS代码验证或验证码验证,此功能4月份开源)。就好像遇到了事故,我们不是直接吊销驾照,而是进行责任判断,从而有效提升了用户体验度,减少了误报。

OpenWAF的流量监控当前支持监控每秒请求流量及每秒请求数,流量清洗阶段当前支持IP级每秒新建连接数、IP级连接总数、IP级每秒请求数及路径级每秒请求数。再配合OpenWAF的安全策略,可以进行站点级、路径级、IP级的多重配置,有效进行多重防护,让你可以轻松自定义你想要的“交通限速规则”。

我们始终坚信“愈分享,愈安全”,希望有更多人能够尝试OpenWAF,并加入防护WEB安全的队伍,并给我们提出您的宝贵意见。

本文地址:https://www.linuxprobe.com/web-openwaf-cc.html编辑:烨子,审核员:逄增宝

本文原创地址:https://www.linuxprobe.com/web-openwaf-cc.html编辑:public,审核员:暂无